- 公開日:2026年04月21日

「セキュリティ対策評価制度」とは?仕組みや対応ポイントを解説

現在、経済産業省と内閣官房国家サイバー統括室が共同で、企業のセキュリティ対策状況を「★(星)」の数で可視化する新たな評価制度の構築を進めています。「セキュリティ対策評価制度(SCS評価制度)」と呼ばれるこの制度は、サプライチェーン全体のセキュリティ強化を目的としており、大企業から中小企業まで、取引関係にあるすべての企業に影響を及ぼす可能性があります。

本記事では、セキュリティ対策評価制度の概要と評価の仕組み、立場ごとの影響、そして制度対応に向けたポイントを解説します。

セキュリティ対策評価制度(SCS評価制度)とは

セキュリティ対策評価制度(SCS評価制度)は、経済産業省と内閣官房国家サイバー統括室が共同で構築を進めている新たな評価制度です。SCSとはSupply Chain Securityの略で、本制度は自社だけでなく取引先や委託先など、サプライチェーン全体のセキュリティ水準を対象とします。ここでは、その概要と目的、制度が生まれた背景を解説します。

制度の概要と目的

セキュリティ対策評価制度は、企業のセキュリティ対策状況を「見える化」するための制度です。サプライチェーン上の取引を想定し、発注側は取引先の対策状況を確認しやすく、受注側は自社の対策を説明・提示しやすくなることを目指しています。

委託先・受注側のセキュリティ水準は客観的に把握しづらく、また顧客側・発注元(上流)ごとに求められる対策や確認方法も異なるため、対応負荷やコストが増大し、対応のばらつきや抜け漏れが生じやすくなっています。こうした課題に対応するため、本制度の構築が進められています。

なお、本制度は企業の対策レベルを競わせる「格付け」を目的とするものではありません。サプライチェーンに関わる企業が、自社の立場やリスクに応じた対策を選び、その実施状況を示せるようにすることを目的としています。

制度創設の背景:巧妙化するサプライチェーン攻撃

近年のサイバー攻撃では、攻撃者がセキュリティ対策の不十分な企業を侵入の足掛かりとして狙い、取引関係を通じて本来の標的企業への侵入を試みる「サプライチェーン攻撃」が深刻化しています。取引先の被害をきっかけに自社の業務やサービス提供が止まったり、取引ネットワークを通じて自社へ不正侵入されたりするおそれもあります。そのため、自社だけの問題として捉えるのではなく、サプライチェーン全体の課題として管理することが重要です。

こうしたサプライチェーン上のリスクの高まりを背景に、適切なセキュリティ対策の実施を促す仕組みとしてこの制度が設けられました。

制度の仕組みと評価基準

セキュリティ対策評価制度は、具体的にどのような仕組みで評価が行われるのでしょうか。ここでは、制度と評価の仕組み、★(星)の定義・役割、そして制度開始までのスケジュールを解説します。

制度の仕組み

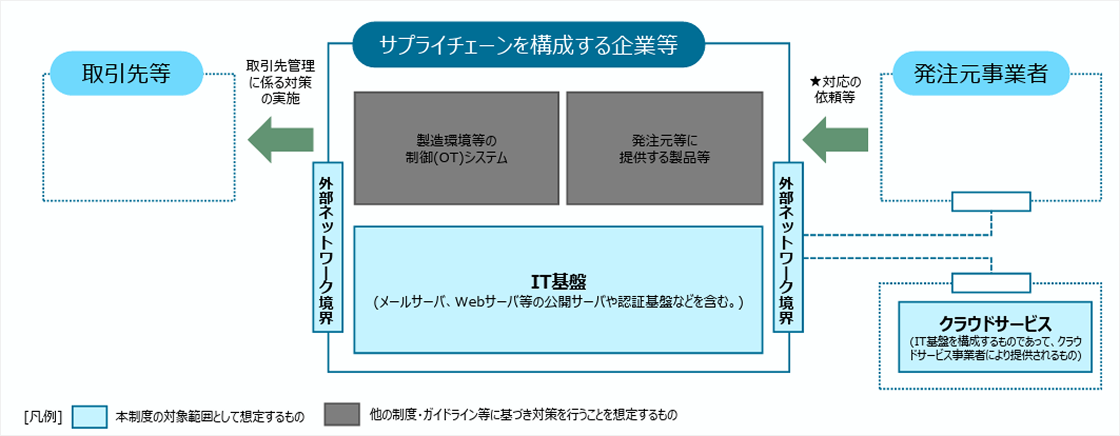

本制度は、サプライチェーンに関わる企業のセキュリティ対策状況を、共通の基準に沿って段階的に示す仕組みです。発注側が取引先に求める対策水準を示し、受注側がその水準に応じて対応を進めることで、取引先の対策状況を確認しやすくすることが想定されています。なお、サプライチェーンに関わる企業は取引の内容によって立場が変わり、発注側と受注側、両方の立場を担うこともあります。対象となるのは、企業のIT基盤であり、メールサーバやWebサーバなどの公開サーバ、認証基盤に加え、クラウド環境上で運用する部分も含まれます。一方で、製造環境の制御(OT)システムや、発注元などに提供する製品そのものは直接の対象ではありません。対象範囲の考え方は、以下の図で確認できます。

出典:経済産業省・内閣官房国家サイバー統括室「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」

評価の仕組み

前章で示した対象範囲のうち、本制度では、組織のガバナンス・取引先管理、自社IT基盤への検知・防御などの実施状況を評価します。

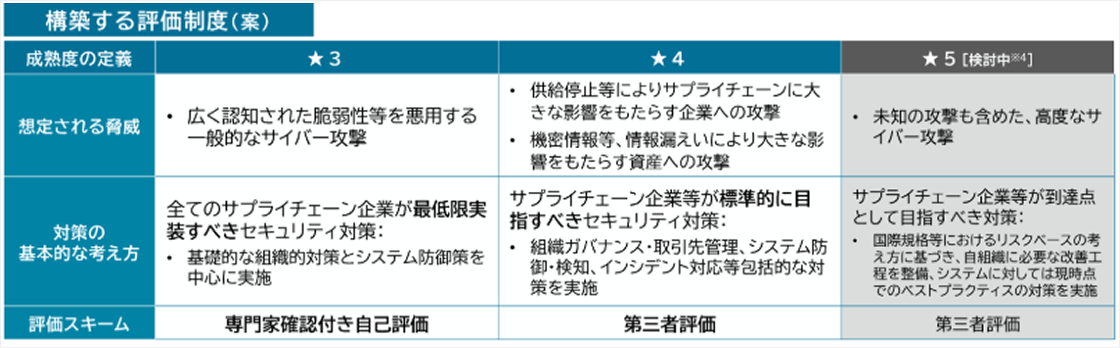

評価結果は★(星)の数で示され、企業ごとのセキュリティ対策の実施状況を一目で把握できる仕組みです。評価の方法は取得する★(星)の段階によって異なり、★3は専門家が確認する自己評価、★4は第三者機関による評価が必要です。★5の詳細は2026年度以降に定められる予定です。

評価基準:★(星)の定義と役割

本制度の★(星)は、企業に求められるセキュリティ対策の水準を段階的に示すものです。受注側にとっては実施すべき対策の目安であり、発注側にとっては取引先にどの段階を求めるかを整理するための共通の物差しにもなります。

評価の5段階のうち、★1・★2は先行する仕組みであるIPAの「SECURITY ACTION」制度が担います。これは、中小企業が情報セキュリティ対策に取り組むことを自己宣言する制度です。

参考:IPA「SECURITY ACTIONとは?」

これに対して、本記事で扱うセキュリティ対策評価制度は、相互補完的な位置にある新たな制度として設計されており、評価対象は★3〜★5の3段階となります。各段階の定義は以下のとおりです。

出典:経済産業省「本制度において設けるセキュリティ対策の段階」

各段階は、受注側が実施する対策の目安である一方、発注側にとっては取引先にどの段階を求めるかを考える目安にもなります。制度上、対策を実施して評価を取得する主体の中心は受注側の企業です。発注側は取引内容や重要度を踏まえて取引先に求める段階を提示し、受注側は示された★に応じて必要なセキュリティ対策を進め、その対応状況を確認してもらうことが想定されています。

★3は取引関係にあるすべての企業が最低限クリアすべき段階、★4は取引先のデータやシステムにも配慮した、より幅広い対策が求められる段階です。★5は高度なサイバー攻撃への対応力を視野に入れ、その時点のベストプラクティスに基づく対策を実践する段階です。なお、★3を取得せずに★4を取得することも可能です。

制度開始までのスケジュール

2025年12月末に経産省と内閣官房国家サイバー統括室が制度の骨格となる構築方針案を公表し、翌2026年1月まで意見公募が行われました。2026年3月末を目途に方針を成案化したうえで、★3・★4の制度開始は2026年度末を目指して進められています。

制度開始に先立ち、2026年春頃から「サイバーセキュリティお助け隊サービス(新類型)」の実証事業が始まる予定です。これは中小企業が★3・★4を安価かつ簡便に取得できるよう支援するもので、24時間監視・緊急時支援・相談窓口・簡易的なサイバー保険がワンパッケージで提供される見込みです。

サプライチェーン上の立場で変わる、企業経営への影響

同じ企業でも、取引の内容によっては発注側にも受注側にもなり得ます。本制度ではこの立場の違いによって、取引先に求める対応や、自社で進める対策の位置づけが変わります。

発注側・受注側で変わる「求める水準」と「示す対応」

発注側では、どの取引先にどの段階を求めるかを、取引先の選定や管理の方針として考えることになります。例えば、事業継続リスクと情報管理リスクを踏まえて、★3・★4のどちらの段階を求めるか整理を行い、必要に応じて要求水準を調整することが想定されます。

受注側では、求められた段階に応じて対策を進め、その状況を取引先に示せる状態にしておくことが重要です。こうした備えは、取引継続や新規受注の場面で説明を求められた際にも役立ちます。

一方通行ではない運用へ:法的整理とパートナーシップによる推進

こうした運用は、発注側が一方的に対策を求める形で進むわけではありません。制度の導入促進策では、経済産業省と公正取引委員会が、発注側・受注側の双方を対象に、独占禁止法、および中小受託取引適正化法(取適法)との関係を整理し、「問題とならない」想定事例とその解説文書を作成しています。そのなかでは、発注側と受注側がパートナーシップを構築しながら進める考え方が示され、ほかにも費用負担の考え方、価格交渉、支援機関の活用について扱われています。また想定事例でも、発注側が対策内容や支援策を説明し、費用負担や価格交渉の考え方を伝えたうえで、受注側が必要な対応を進め、価格交渉を行うといった流れが示されています。

そのため、本制度への対応は、単に取引先へ対策を求めるか、求められた対策を実施するかという問題にとどまりません。発注側には求める水準や支援の考え方を整理したうえで協議を進める姿勢が、受注側には必要な対応を進めつつ費用や条件を含めて説明・交渉する姿勢が求められると理解しておくことが重要です。

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」

セキュリティ対策評価制度を適用するメリット

セキュリティ対策評価制度への対応は、コストや手間がかかる「負担」として捉えられがちです。しかし制度を適切に活用することで、自社のセキュリティ強化、取引機会の確保、対策の効率化といった具体的なメリットが得られます。ここでは、企業が本制度に取り組む意義を4つの観点から解説します。

自社データと事業をサイバー攻撃から守る直接的効果

セキュリティ対策評価制度への対応は、形式上の評価取得にとどまらず、実務上のセキュリティ水準の向上にも役立ちます。★3・★4の要求事項に沿って対応を行うことで、不正アクセスへの基礎的な防御、端末等のマルウェア対策、インシデント発生時の対応手順の明確化につながり、サイバー攻撃に備えるための取り組みを具体的に進めることができます。

サプライチェーン攻撃では、対策が不十分な委託先が侵入口になり得ます。本制度の要求事項に沿って対策を進めることで、自社への侵入を防ぎやすくなるだけでなく、取引先に被害が広がる事態も抑えやすくなります。

取引継続・新規取引における機会損失の回避

本制度が普及すると、発注側企業が取引先にセキュリティ対策状況の提示を求める場面は増えていくと考えられます。そうした際に対応状況を示せない場合、取引の過程で不利に働く可能性があります。

その点、早期に★を取得していれば、自社がどの水準の対策に対応しているかを取引先に伝えやすくなります。説明の前提をそろえやすくなり、取引開始前の確認や継続時の協議のスムーズな進行に役立つでしょう。

セキュリティ対策の優先順位と判断基準の明確化

「セキュリティ対策が必要とわかっていても、何から手をつければよいかわからない」というのは、多くの企業が抱える課題です。本制度では、★3・★4それぞれの段階で達成すべき要求事項が具体的に定められています。何を進めるべきかの判断材料が得られるため、社内にセキュリティの専門家がいなくても、対策の計画を立てやすくなります。

また、取引先から求められる水準に応じて必要な対策を確認できるため、限られた予算・人員でも無理のない範囲から始め、取引先の要求水準に合わせて対策レベルを引き上げていくことができます。

重複する取引先対応の負担軽減

これまで多くの企業は、複数の取引先からそれぞれセキュリティ対策の確認を求められ、そのたびに回答や説明を行う負担を抱えてきました。特に中小企業では、こうした対応が日常業務を圧迫しやすい課題になっていました。

セキュリティ対策評価制度で★を取得していれば、自社の対策状況を共通の基準で示しやすくなります。例えば「★3を取得済みです」と伝えることで、取引先ごとに同じ内容を一から説明する手間を減らし、限られた人員を実際のセキュリティ対策に振り向けやすくなります。

制度対応に向けて企業が押さえておきたいポイント

制度対応を進める際は、まず自社がどの段階の対応を求められそうかを見極め、その水準に合わせて準備を進めることが重要です。ここでは、制度対応に向け、発注側・受注側のいずれの立場でも押さえておきたい3つのポイントについて紹介します。

自社のセキュリティ対策状況を棚卸しする

制度への対応に向けた最初のステップは、現状のセキュリティ対策状況を把握することから始まります。★3・★4の要求事項リストと照らし合わせ、「すでに対応済みの項目」「部分的に対応している項目」「未着手の項目」を整理します。同時に、自社の取引や業務の中で、どの段階の対応が求められそうかも確認しておくと、準備の優先順位を決めやすくなります。

また、★3・★4の要求事項案はすでに経産省が公表しており、現時点でも確認・参照が可能です。専任のセキュリティ担当者がいない企業でも、この要求事項リストをもとに、自社で実施している対策と不足している対策を洗い出す作業に着手しやすい状態となっています。

★3相当の基礎対策から段階的に取り組む

セキュリティ対策評価制度への対応は、まず★3で求められる基礎対策から確認を進めると取り組みやすくなります。★3は、すべてのサプライチェーン企業が最低限実装すべき対策として位置づけられており、自社による評価を主体としてセキュリティ専門家が内容を確認・助言する形式です。外部機関が直接審査する★4に比べ、取り組みの負担が低く設定されています。

★3の要求事項には、セキュリティ担当者の明確化、対応方針の策定、情報資産の把握、ID管理、アクセス権限の設定、端末のマルウェア対策などが含まれます。すでに基本的な対策に取り組んでいる企業であれば、対応済みの項目も少なくないはずです。現状を要求事項と照らし合わせ、不足している部分から優先的に補う進め方が現実的です。

継続的な改善を支える体制・ツールを選ぶ

★3は有効期間が1年とされており、更新時には要求事項を満たしているかを改めて確認することになります。そのため、取得時だけ対応して終わりにするのではなく、担当者が変わっても運用を続けられる体制を整えておくことが重要です。

継続的な運用を現実的なものにするうえで、ITツールの活用も有力な選択肢になります。例えば★3の要求事項に含まれるマルウェア対策、アクセス権限の設定、内外ネットワーク境界の分離・保護などは、ツールを利用することで運用しやすくなる場合があります。人手での管理を減らしてツールに任せることで、対策の継続性が高まり、担当者の負荷軽減にもつながります。

特に受注側では、求められた段階に応じて対策を実装し、その状況を示せるようにしておく必要があります。例えば、端末保護に対応するEDR、ID管理に役立つ認証基盤であるIDaaS、ネットワークとセキュリティ運用の一体化を支援するSASEなどのツールやサービスは、要求事項への対応と日常のセキュリティ強化を同時に支える選択肢となります。

まとめ

本記事では、セキュリティ対策評価制度の概要と仕組み、サプライチェーン上の立場別の影響、そして具体的な対応手順について解説しました。本制度が普及すると、★の取得状況が取引継続・新規受注の判断材料となっていく可能性が考えられます。まず自社の現状を棚卸しし、★3の要求事項から段階的に取り組むことが現実的な入口です。

★3の要求事項への対応には、ITツールやサービスの活用が効果的です。オプテージのゼロトラスト関連サービスであるEDR、IDaaS、SASEなどと組み合わせることで、制度の要求事項への対応と日常のセキュリティ強化を同時に進めることができます。

制度対応を機に、本記事を自社のセキュリティ体制を見直す第一歩としてご活用いただけましたら幸いです。

◎製品名、会社名等は、各社の商標または登録商標です。