- 公開日:2023年02月08日

情報セキュリティ対策の新スタンダードは、ゼロトラストにEDRの厳重ロック

情報セキュリティの要所は、ゲートウェイからエンドポイントへ

テレワークの普及とそれを狙ったサイバー攻撃の増加により、企業における情報セキュリティ対策は、より安全なものへと進化を続けてきました。従業員の働く場所が分散し、社外からの情報アクセスが日常化している昨今、企業にとって情報セキュリティ対策の強化は、最も重要な課題と言えます。そこで今回は、コロナ禍以後の情報セキュリティ体制の変化と最新動向をチェックすることで、ハイブリッドワーク時代に求められるセキュリティ対策のポイントをまとめてみました。

突然ですが、情報セキュリティに関する質問です――。

保健所からあなたへEメールが届きました。「添付ファイルを確認の上、感染予防対策に努めてください」とあったので、ファイルを開くと・・・。ウイルス検知ソフトが起動して「攻撃型ウイルスによって攻撃されている徴候を検知した」との警告が! ええ?どうしよう! 頭は真っ白、パニック状態。さて、あなたが最初に取るべき行動は何でしょうか? →答えはコラムの最後にあります。

これは、コロナ禍が始まった直後に実際にあった、企業を狙う標的型攻撃メールの実例です。幸い、国の機関や自治体が警告を行うことで被害は拡大しなかったのですが、こうした個人の端末を狙ったサイバー攻撃は近年、増加する一方です。

かつて企業の情報セキュリティ体制は、ファイアウォールやIPS(Intrusion Prevention System:不正侵入検知システム)、URLフィルタリングなどによって、情報の経路(ネットワーク)を不正なアクセスから守る「ゲートウェイセキュリティ」が主流でした。社内と社外を分離してセキュアな状態を維持する、「境界型」のセキュリティ体制です。

ところが近年、サイバー攻撃の高度化により、ゲートウェイセキュリティだけでは防ぎきれないインシデントが多発するようになってきました。例えば、ダークウェブ(Dark Web)と呼ばれる、通常のブラウザーではアクセスできない非合法のWebサイトでは、大企業の管理職者IDとパスワードが違法売買されており、企業のゲートウェイセキュリティが簡単に突破される危険性が情報セキュリティ機関等によって指摘されています。

こうした不正侵入を防ぐために企業は、認証方法を多重化するなど、一層厳重なセキュリティ体制を敷いてきました。しかし、サイバー攻撃の手法はさらに巧妙になり、従業員やサプライチェーンのPC端末(エンドポイントデバイス)などにマルウエアを潜ませておき、これを踏み台にして企業内システムに侵入する脅威が多発するようになりました。

つまり近年では、境界で防衛するゲートウェイセキュリティだけでは十分とは言えず、攻撃者に侵入を許してしまった時のことを想定して、安全対策を備えておく必要性が生じているのです。企業内システムに攻撃者が侵入した際に、迅速に対処しデータ侵害を未然に防ぐ緊急時のセキュリティ体制――それが「エンドポイントセキュリティ」です。

エンドポイントのセキュリティ脅威が増大している背景

IT用語で言う「エンドポイント」とは、ネットワークにつながる種々の機器のなかで「終端となる機器」のことを指します。例えばオフィス内であれば、データセンターや社内に設置された各種のサーバ、PCやプリンターなど。社外であれば、テレワークの従業員がインターネット経由で接続するPCやスマートフォン、タブレットPCなどが終端機器にあたります。

従来、企業にとってのエンドポイントとは、オフィス内にある端末が中心でしたが、現在では端末の種類とアクセスする場所は多種多様になっています。その背景としては、次のような環境の変化が挙げられます。

1)コロナ禍によるテレワークの増加

コロナ禍によって導入されたテレワークは日常となり、現在では多くの企業の間で、テレワークと出社を併用するハイブリッドワークが定着しています。しかし個人所有の端末は社内よりもセキュリティ体制が甘く、ユーザーのITリテラシーの格差によってマルウエア等の侵入リスクは高まります。そのため、インターネット経由で企業内ネットワークにアクセスするテレワーカーの端末は、セキュアな社内端末に比べてどうしても危険度が高くなり、ゲートウェイセキュリティだけでは十分とは言えなくなっています。

2)クラウドサービス利用の増加

テレワークの増加とともに、日常業務や社内コミュニケーションの多くが、クラウドサービスを通じて行われるようになりました。ただ、インターネット経由によるクラウドサービス利用は、セキュアな社内ネットワークからのアクセスよりも、マルウエアの侵入や情報漏えいのリスクが高まります。テレワークにおけるクラウドサービス利用の増大は、それだけゲートウェイセキュリティの脅威を高めることになります。

3)サイバー攻撃の高度化・複雑化

サイバー攻撃の手法は日々、高度化・複雑化し、対策を講じてもさらにその上を行く「イタチごっこ」が続いています。巧妙な標的型攻撃や、インターネット以外の侵入経路を使うためゲートウェイで検知できないもの、既存パターンでは検出できないものも増えています。そのため、従来型のゲートウェイセキュリティでは、すべての脅威に対処することが難しくなっています。

4)アクセスするユーザーとエンドポイント端末の多様化

テレワークの普及により、従業員が所有する多種多様な端末から企業内ネットワークへのアクセスが増加しました。個人が所有する端末は仕様も安全対策状況も不明で、企業のIT管理部門では把握しきれません。こうした安全性が担保されない端末が増えると、エンドポイントは混乱し、ゲートウェイセキュリティだけでは安全性が十分に確保できなくなります。

多くの企業が、EDRの導入に力を入れ始めた

以上のような環境の変化により、エンドポイントを狙ったサイバー攻撃は増大しています。例えば、IT機器メーカーのHPが公開した「HP WOLF SECURITY脅威インサイトレポート 2021年Q3」によると、同社のセキュリティシステムが未然に防御した脅威のうち、Eメール経由が89%、Webダウンロードへの誘導が11%と報告されています。このことからも、昨今のサイバー攻撃の大半が、個人が所有する端末を狙ったものであることがわかります。

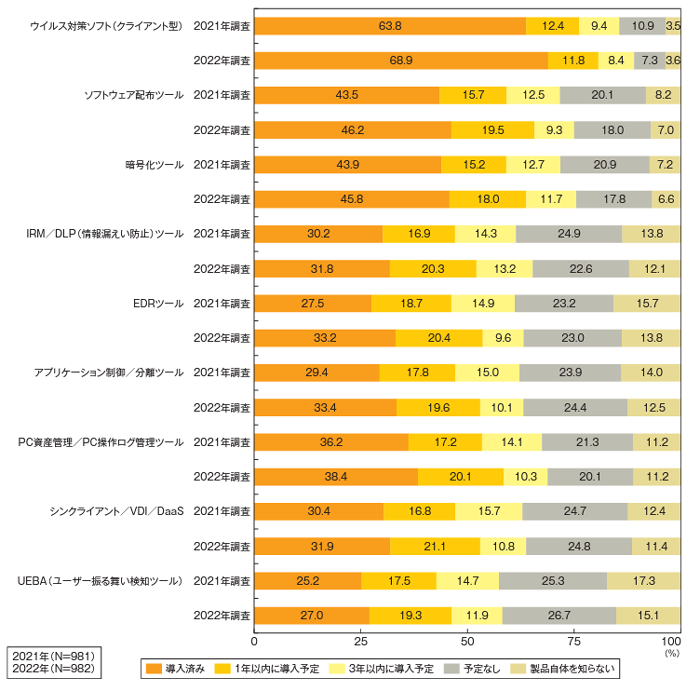

こうした状況から、情報セキュリティ対策の重点課題として、エンドポイントの安全対策強化に取り組む企業が増えています。一般財団法人日本情報経済社会推進協会(JIPDEC)の「企業IT利活用動向調査2022」によると、エンドポイント系のセキュリティ製品で最も導入割合が高いのは、端末機器に常駐させて事前にウイルスを検知して感染を防止する、従来型の「ウイルス対策ソフト」です。しかし導入増加率が高かったのは、ウイルス感染後の不審な動きを検知し、被害の拡散を抑えることを主目的とした次世代型ウイルス対策ソフト「EDR(Endpoint Detection and Response)ツール」で、直近の1年で25.5%から33.2%と約6ポイントも増加しています。

<エンドポイント製品の利用状況>

※出典:一般財団法人日本情報経済社会推進協会/ITR「企業IT利活用動向調査2022」

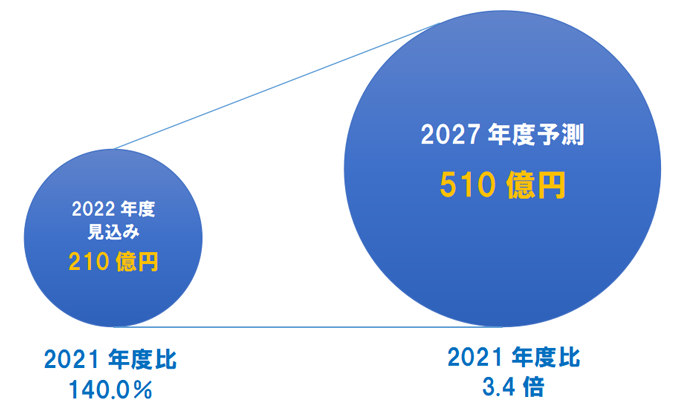

また、富士キメラ総研の『2022 ネットワークセキュリティビジネス調査総覧』によると、クラウドコンピューティングの利用増加、サイバー攻撃の高度化や頻度の増加によって、企業におけるセキュリティ対策強化が急務となっており、ネットワークセキュリティビジネスの国内市場が急増していることが報告されています。なかでも、エンドポイントセキュリティ市場の成長は著しく、従来のユーザーである大手企業向けの案件が活況であることに加え、中堅企業での導入が徐々に始まってきたことで、2022年度の市場は2021年度比40%増の210億円が見込まれるとのこと。調査では、今後も市場は大幅に拡大していき、2027年の市場は510億円(2021年度比3.4倍)になると予測しています。

<EDR製品市場>

※出典:富士キメラ総研『2022 ネットワークセキュリティビジネス調査総覧』を元に作成

これらの調査結果からも、多くの企業が社内ネットワークの安全性を過信せず、万一の場合に備えて防衛対策の強化を急いでいることがわかります。とりわけ近年、最も狙われることが多い従業員の端末に対して、攻撃者に侵害されることを前提にした安全対策を強化しておくことが、最重要の課題となっているのです。

ゼロトラストネットワークとEDRがセキュリティ体制の主流に

このように、エンドポイント端末を狙ったサイバー攻撃が高度に複雑化し、巧妙になっている現在、企業内ネットワークが絶対安全ということは言えなくなっています。多種多様な従業員の端末が、社外からインターネットやクラウドサービス経由でアクセスしてくるのですから、従来型のゲートウェイセキュリティだけでは対応しきれません。そこで考え出されたのが、「ゼロトラストネットワーク」です。

「ゼロトラスト」とは、従業員がテレワークやクラウドサービス利用などのインターネット接続を行うたびに、毎回認証することで脅威を防ぐセキュリティ対策の概念です。全ての接続を対象にチェックすることから、「ゼロトラスト(全て信頼しない)」と呼ばれています。

従来のゲートウェイセキュリティの場合、一度認証した端末は企業内ネットワークを自由に往来し、業務を行うことができますが、もしもその端末にマルウエアが潜んでいたら、企業内のデータは知らぬ間に侵害されてしまいます。端末を踏み台にした、こうしたサイバー攻撃を防ぐためにゼロトラストネットワークでは、端末が接続を行うたびに認証、監視・運用、制御などを行っています。

近年、多くの企業が採用しているセキュリティ体制の主流は、このゼロトラストネットワークに「EDR(Endpoint Detection and Response)」の機能を備えておく安全対策です。なぜなら、ゼロトラストで厳重にチェックをしても、個人所有の端末がマルウエアに感染する可能性はなくならないからです。

前述のHPの調査にもあるように、近年の個人端末を狙ったサイバー攻撃のほぼ9割がEメールによるもので、ITリテラシーのかなり高い人でも防ぎきれない攻撃が多発しています。もしも感染した端末から、企業内ネットワークにマルウエアが侵入してきたら・・・・・・。その緊急事態に備えて機能させておくのが「EDR」です。

EDRは、企業内のネットワークに接続されている端末から常時ログデータを収集して自動解析し、万一脅威となる不審な挙動や攻撃を検知した場合は管理者に通知を行います。知らせを受けた管理者は、攻撃を受けている端末に対してマルウエアの駆除など脅威除去を支援し、危険度によっては端末をネットワークから隔離します。こうした遠隔操作が可能な体制があれば、テレワーク中の従業員の端末でも、安全に管理・制御ができるわけです。コロナ禍以後、多くの企業がエンドポイントセキュリティを強化しているのは、こうした緊急時の対応ができるからです。

セキュリティ専門企業の監視サービスに委託するのも効率的

しかしながら、企業内のIT管理部門担当者が常時24時間、ネットワークに接続している全端末を監視することはできません。そこで近年、登場してきたのが、専門企業によるエンドポイントの監視サービスです。セキュリティ専門企業の強みは、日々進化するサイバー攻撃を把握し、迅速に対策を確立していること。大企業を中心に普及してきたサービスですが、近年では中堅企業から中小企業へと市場を広げています。安全性の高い情報セキュリティ体制を構築したいのであれば、専門企業に相談するのが効率的な時代となってきました。

前述したように、昨今のサイバー攻撃は実に巧妙で、高いITリテラシーを持っている人でも騙されるインシデントが増えています。もしも、あなたの端末がマルウエアに感染したらどうしますか?

ここからは、冒頭の質問に対する解答です――。

まず最初に取るべき最善の行動は、「直ちにLAN回線を切り、端末の使用をやめること」です。サイバー攻撃を最も効果的に遮断し、被害の拡散を抑えるには、ネットワークから端末を隔離することが第一です。その後は、端末をそのままにして、会社のセキュリティ担当者に連絡をして指示を待つこと。これが最も賢明な対処方法です。

さらに付け加えるなら、こうしたもしもの場合に従業員が正しい行動がとれるように、日頃からセキュリティ対策のノウハウを、情報セキュリティ担当者が中心となって全社的に周知徹底しておくことが肝心です。

こうした一連の知識は、内閣官房内閣サイバーセキュリティセンターの「サイバーセキュリティ小冊子」に詳しくまとめられていますので、ご一読をおすすめします。サイバー攻撃から端末を守るための正しい知識を持って、安心・快適なテレワークを実践してください。

◎製品名、会社名等は、各社の商標または登録商標です。