- 公開日:2024年03月27日

企業が直面する「なりすまし」の脅威|主な手口と被害を防ぐ実践方法を解説

近年のなりすまし被害は、クレジットカードの不正利用から企業サイトへの侵入に至るまで、多岐にわたります。これらの手口は技術的進化を遂げており、企業の安全と存続に対する脅威となっています。本記事では、なりすましの被害事例と効果的な対策について詳しく解説します。

「なりすまし」とは?なりすまし被害の深刻化

「なりすまし」は身分を偽り他人のふりをして通信する行為で、「他人のIDやパスワードを利用したサービスへのログイン」「不正アクセスで入手した個人情報の悪用」「他人のふりをした詐欺的メールの送信」などが含まれます。

技術進化にともない、世界的になりすましの被害が増加し、新しい手口が次々に生まれています。企業やオンラインサービス提供者は、常に最新のセキュリティ対策を施し、警戒を怠らないことが重要です。

なりすましの主な被害事例

なりすまし行為の高度化により、企業が遭遇する被害は多様化しています。被害の事例として、以下が挙げられます。

メールによる被害例

メールを通じたなりすまし被害には、実在する企業を装った詐欺メールが一般的です。これらのメールは、「未入金通知」「退会処理のお知らせ」といった、いかにも重要な事項を伝える件名で送信されることが多く、受信者の不安や好奇心をあおります。その結果、受信者はリンクをクリックしてフィッシング詐欺サイトへ誘導されたり、ワンクリック詐欺にあったりします。

また、添付ファイルを通じたウイルス感染も一般的です。Emotetウイルスに感染した端末は、メールを引用し、あたかも本人のメールであるかのようになりすまします。この偽装により受信者を欺き、本物だと誤解させて添付ファイルを開かせ感染を拡大します。これらの攻撃はなりすまされた企業の信用を損ない、損害賠償のリスクを高めます。

SNSによる被害例

企業のSNSアカウントを模倣したなりすまし行為は、詐欺や個人情報盗難の原因となります。偽アカウントを使用して粗悪品の販売や、偽の販売ページへの誘導により情報を盗むことがあります。また、当選通知やモニター募集などを装って個人情報を収集し、不正に利用する事例も見られます。

ECサイトによる被害例

ECサイトは、なりすまし被害に対して脆弱な傾向があります。特に、模倣サイトによる詐欺や情報窃盗、不正ログインを通じて個人情報が漏えいする事例が多く見られるため、注意が必要です。これらの被害は、利用者のみならず運営者にも深刻な影響を及ぼし、売り上げ減少や信用の喪失といった問題を引き起こす可能性があります。

犯罪者によるなりすまし行為の手口

なりすまし行為に対抗するためには、その手口を理解することが重要です。犯罪者のなりすまし手口には、主に以下の方法があります。

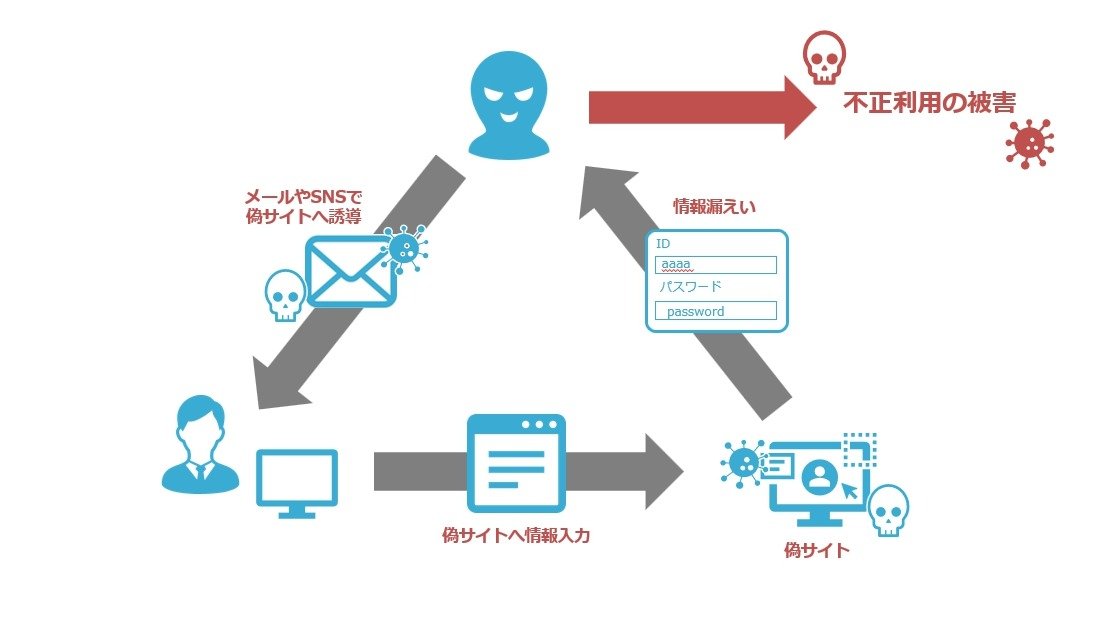

フィッシング

フィッシングは、詐欺師が偽のメールやSNSメッセージを使って個人情報を盗む手口です。たとえば、「高額商品当選」や「無料モニター選出」などを装い、ターゲットを特定のサイトへ誘導し、そこで個人情報を抜き取ります。「不正アクセスの確認」や「アカウントの有効期限切れ」などの偽の警告で、情報入力を促すこともあります。フィッシングの手口はますます巧妙化し、識別が難しくなっているため、個人情報の提供時には注意が必要です。

ソーシャルエンジニアリング

ソーシャルエンジニアリングとは、ネットワークに侵入するために必要なパスワードなどの重要な情報を、情報通信技術を使用せずに盗み出す方法です。 その多くは、人間の心理的な隙や行動のミスにつけ込むものです。たとえば犯罪者は、パスワードの入力を背後から盗み見る、ゴミ箱に捨てられた書類やメモを拾うなどの手段を使います。

企業や組織が標的にされることが多く、対策として端末のセキュリティ強化、従業員のセキュリティ教育、入退室の厳格な管理などをおこなうことが重要です。

ブルートフォースアタック

ブルートフォースアタックは、すべてのパスワードの組み合わせを試す総当たり型の攻撃方法です。たとえば、4桁の数字パスワードの場合、0000から9999までの全パターンを試します。この方法は、最終的に正しいパスワードを見つける可能性があります。対策には、アクセス試行回数の制限やパスワードの複雑化が有効ですが、技術の進歩により解析速度が増すため、画像認証や多要素認証の導入が推奨されます。

リスト型攻撃

リスト型攻撃は、漏えいしたアカウントとパスワードのリストを使用して、複数のサイトへ不正にログインを試みる手法です。多くのユーザーが同じアカウント情報を複数のサイトで使用しているため、この手法の成功率は高いと言えます。有効なアカウント情報の流出を防ぐために、企業はセキュリティを強化し、パスワードの定期的な変更の促進や、多要素認証の導入などの対策を講じることが重要です。

SQLインジェクション

SQLインジェクションは、Webアプリケーションのセキュリティ上の不備を突いて、不正なSQLコマンドをデータベースに送信し、機密データを抽出する手法です。攻撃者はWebフォームやURLパラメータを悪用してデータベースを操作し、情報漏えいやデータ破壊を引き起こす可能性があります。このような攻撃から保護するためには、Webアプリケーションやサーバセキュリティの強化が不可欠です。

なりすまし被害を防止するための対策

なりすまし被害を未然に防ぐためには、事前に複数の対策を施すことが重要です。主要な対策は、以下のとおりです。

不正検知システムの導入

このシステムは、事前に収集したユーザーの行動パターンのデータをもとに不正行為を監視し、異常が検出された際には迅速に対応する機能を備えています。24時間365日の稼働により、セキュリティを恒常的に強化し、さらに利用者へのアラート機能を提供します。これにより、人的な監視の負担を減らし、コスト効率の高いセキュリティ管理が可能です。

多要素認証の導入

多要素認証の導入は、セキュリティを強化する効果的な手段です。この方法では、知識要素(パスワードや秘密の質問)、所持要素(スマートフォンや身分証明書)、生体要素(指紋や虹彩)の、複数の認証要素を組み合わせます。特に生体要素を含む多要素認証は、なりすまし防止に有効です。スマートフォンの技術進歩にともない、今後さらに利用の拡大が予想されます。

サーバのセキュリティ強化

サーバのセキュリティ強化は、なりすまし攻撃を未然に防止するのに役立ちます。対策として、ファイルの暗号化、ファイアウォールの設置、セキュリティソフトウェアの更新が挙げられます。特に、非暗号化のFTP(File Transfer Protocol)はデータ漏えいのリスクが高いため、より安全なSSH(Secure Shell)やSFTP(SSH File Transfer Protocol)への移行が推奨されます。

社員のセキュリティリテラシーの向上

従業員のセキュリティリテラシーの向上は、なりすまし被害を防ぐために欠かせません。セキュリティ教育により、個人情報の安全な取り扱いやSNS使用時の注意を徹底させることが重要です。従業員一人ひとりの意識が高まることで、組織全体のセキュリティが向上し、なりすましのリスクの軽減が期待できます。

ゼロトラストモデルの採用

ゼロトラストモデルの採用は、なりすまし対策において効果的です。このモデルは、ネットワーク内のすべてのユーザーとデバイスを基本的に信頼しないという原則に基づいています。ネットワーク内のすべてのアクセス要求は厳格に検証され、必要な操作に対してのみ最小限の権限が与えられます。ゼロトラストモデルを採用することで、不正アクセスや情報漏えいのリスクを低減させることが可能です。

まとめ

「なりすまし」は身分を偽り他人のふりをして通信する行為であり、IDやパスワードを不正利用したログイン、不正アクセスによる個人情報の悪用、詐欺的なメール送信など多様な手口でおこなわれます。これらの多様な脅威に対抗するため、多要素認証、不正検知システム、サーバのセキュリティ強化、従業員のセキュリティ意識向上、ゼロトラストモデルの採用など、複数の対策を組み合わせることが重要です。

オプテージのIDaaSソリューションは、これらの対策を統合し、企業のセキュリティ環境を全面的にサポートします。なりすましリスクの低減と安全なビジネス運営を目指す企業さまは、ぜひオプテージにご相談ください。

◎製品名、会社名等は、各社の商標または登録商標です。